セキュリティ監視をアウトソースして自社セキュリティ管理社員の負担軽減を

はじめに

年々、企業を狙うサイバー攻撃は増加傾向にあり、その手口も巧妙化・複雑化し、企業内のセキュリティ担当のみで対応することは困難になってきています。これまでは、ネットワークやデバイスのログ収集・分析といったセキュリティ脅威への監視・対応は、企業内のネットワーク担当者やシステム管理者により行われることが一般的でした。近頃は、セキュリティ対策専門のサービスを提供する企業も増えており、セキュリティ対策をこのような企業に委託するケースも増えてきています。今回は、セキュリティ対策をすべて自社で用意するのではなく、外部サービスへ委託するメリットを解説します。

セキュリティ対策専門の組織設置に必要な体制やスキル

自社内にセキュリティ対策の専門組織を構築する場合、次のような体制やスキルが必要です。

● 24時間/365日、ネットワークやデバイスを監視する体制

● 複雑化・巧妙化しているサイバー攻撃に対応するための情報収集、デバイスや機器のアップデート作業

● 定常的に、各種機器やサービスのログを解析して必要な対策を講じる作業

● インシデント発生時、全容を早急に把握し分析する能力

● 分析からの対応策を的確に判断し、被害を抑える対処を即座に実行する能力

● 被害内容により、被害状況や情報流出範囲の報告が必要

上記をすべて社内でカバーするには、人的にもコスト的にも難しい場合が多く、セキュリティ対策を組織ごと、または足りないリソースを部分的にアウトソースすることが現実的と言えます。そのため、セキュリティ対策を自社で用意するのではなく、外部サービスの導入を検討する企業が増えています。 代表的なものとしてSOCサービスをご紹介します。

SOCとは

セキュリティ・オペレーション・センターの略で、企業などが所有する情報システムへの脅威を、24時間/365日体制で監視し、サイバー攻撃の検出・分析から対応策を提示する組織のことです。最近では、SOCサービスを専門に提供する企業も増えてきています。そのため自社にSOCの組織を置かず、このような専門会社に委託することで自社の運用負荷を減らすことができます。

SOCサービスで提供されるサービス例

提供企業によりサービス内容に違いはありますが、マルウェアをはじめ、標的型(なりすまし)メール、不正アクセス、情報窃取などすべての脅威に対し、高度な知識を持つセキュリティアナリストが適切に対応しています。主な提供サービスには下記があげられます。

● 24時間/365日のシステム監視体制

● セキュリティ機器からのログ解析/レポート作成

● SIEMで集められたログの検知ルールのチューニング

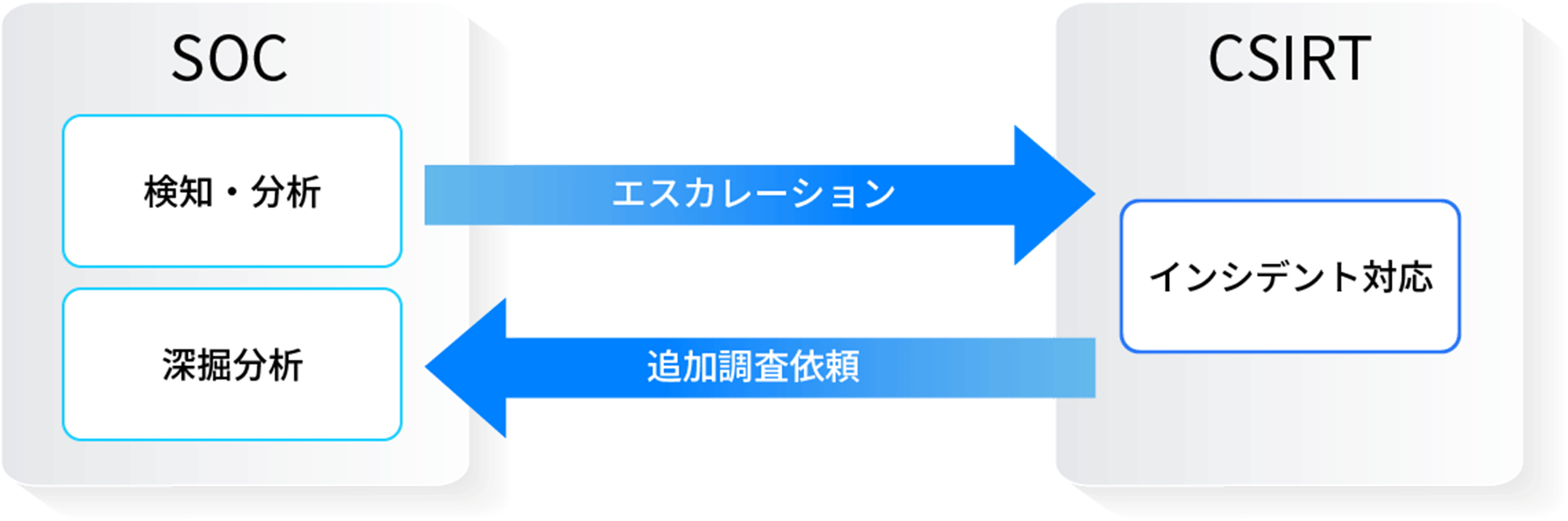

SOCとCSIRTの役割の違い

セキュリティ対策は、製品を導入するだけでなくその後の運用が重要です。セキュリティ対策の組織はSOCの他に「CSIRT(Computer Security Incident Response Team)」と呼ばれる組織もあります。それぞれの役割の違いを見てみましょう。

SOC

企業の情報システムへの脅威を24時間/365日監視し、サイバー攻撃の検知・分析を行い対応策を示す専門組織。

CSIRT

インシデント発生時に対応する専門組織として、SOCが分析したアラート情報を情報部門と連携して対応にあたる組織。

(参考:日本セキュリティオペレーション事業者協議会「セキュリティ対応組織(SOC/CSIRT) の教科書 第2.1版」)

企業によりSOCとCSIRTの役割はさまざまですが、セキュリティポリシーの策定やクラウド利用のルール作り等はCSIRTが行うケースが多いようです。

まとめ

企業でセキュリティ対策の専門組織を作るには、大変な労力とコスト、時間がかかります。一方でサイバー攻撃によるセキュリティリスクが増加し続けている現在、企業には早急な対策が求められています。企業内に専任者がいない場合、または監視体制の構築が難しい場合は、運用全般、もしくはリソースの不足部分のみをアウトソースする方法もあります。万一の事故が起こる前に、また自社の運用を軽減するためにも外部サービスの利用を検討してはいかがでしょうか?